Нова хвиля фішингових атак розгорнулася під виглядом популярного проєкту OpenClaw, націлюючись на розробників, які активно працюють з репозиторіями. Зловмисники використовують привабливу обіцянку “винагороди” у розмірі 5 000 доларів США у токенах CLAW, щоб заманити потенційних жертв на сфабрикований вебсайт. Головна мета шахраїв – змусити користувачів підключити свої криптовалютні гаманці, що надасть їм безпосередній доступ до коштів.

Використання GitHub для поширення

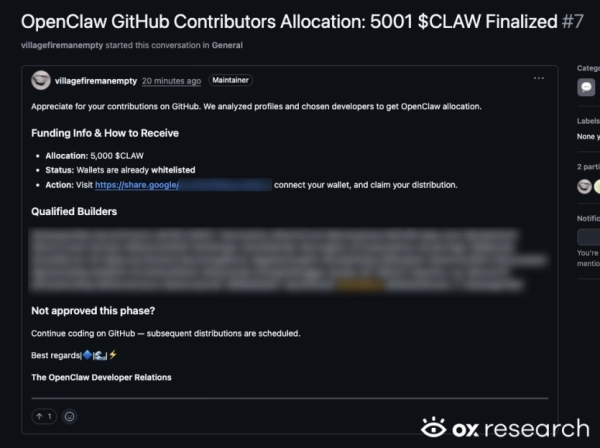

За даними аналітиків з OX Security, основний канал розповсюдження цієї шахрайської схеми – сфальсифіковані облікові записи на платформі GitHub. Зловмисники створювали обговорення у підконтрольних їм репозиторіях, масово відзначаючи (tagging) розробників. Такий підхід мав на меті максимізувати охоплення, гарантуючи, що якомога більше людей отримають повідомлення. Одне з виявлених шкідливих посилань, зокрема, вело через сервіс linkshare[.]google/LnvVOHW6pravJMSu7 на домен token-claw[.]xyz. Цей домен майстерно копіював зовнішній вигляд офіційного сайту openclaw.ai, створюючи ілюзію легітимності.

Соціальна інженерія та підключення гаманців

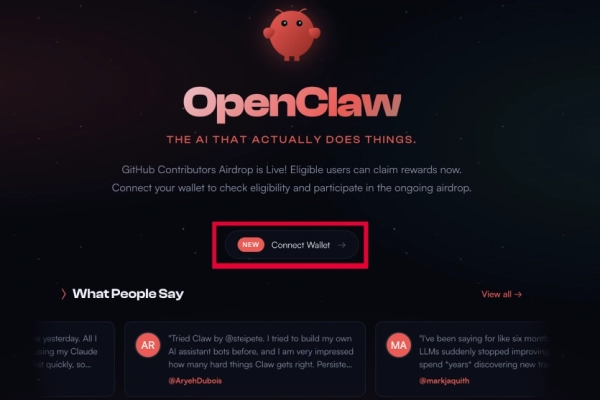

Зовнішньо підроблена сторінка майже не відрізнялася від оригіналу. Однак, головна пастка була захована за кнопкою “Підключити криптогаманець”. Повідомлення, яке розсилалося користувачам на GitHub, містило таке формулювання:

“Дякуємо за ваш внесок у GitHub. Ми проаналізували ваші профілі та обрали вас серед розробників, які отримають доступ до OpenClaw.”

Далі потенційних жертв переконували перейти на сайт і підключити свій гаманець для нібито отримання “алокації” (розподілу токенів). Фейковий вебсайт підтримував найпопулярніші серед крипто-спільноти рішення для підключення гаманців, зокрема WalletConnect, MetaMask, Trust Wallet, OKX Wallet та Bybit Wallet, що робило атаку ще більш переконливою.

Технічні деталі зловмисного коду

Дослідники з’ясували, що шкідливий код був прихований у файлі eleven.js. Його було спеціально заплутано (obfuscated) для ускладнення аналізу. Після успішного підключення гаманця, цей код міг зчитувати важливі дані: адресу гаманця, ім’я користувача та суму транзакції. Вся отримана інформація передавалася на віддалений сервер за адресою watery-compost[.]today. Усередині коду були виявлені команди, такі як PromtTx, Approved та Declined, що свідчить про можливість відстеження дій користувача на стороні шахраїв.

Окремої уваги заслуговує функція “nuke”, описана аналітиками. Вона призначена для автоматичного видалення слідів роботи шкідливого коду з браузера жертви, що значно ускладнює процес розслідування інциденту після атаки. OX Security також повідомляє, що єдина виявлена адреса в коді, яка, ймовірно, належала організатору цієї схеми, використовувалася для отримання викрадених коштів.

Думка UA Finansy: Цей інцидент підкреслює зростаючу витонченість кіберзагроз у криптопросторі, де навіть технічно підковані користувачі можуть стати жертвами соціальної інженерії. Розробникам та інвесторам необхідно завжди перевіряти джерела та посилання, навіть якщо вони надходять із, здавалося б, надійних платформ, аби захистити свої цифрові активи.

Подробиці можна знайти на сайті: itc.ua