Цифрові активи на суму близько 1,76 мільйона доларів США (приблизно 70,4 мільйона гривень за поточним курсом) були виведені зі смарт-гаманця користувача, який лише одного разу підтвердив транзакцію. Цей інцидент не є наслідком прямого зламу платформи, а скоріше свідчить про глибоку компрометацію пристрою жертви, що дозволило зловмисникам отримати повний контроль над його фінансовими операціями.

Механізми атаки та її наслідки

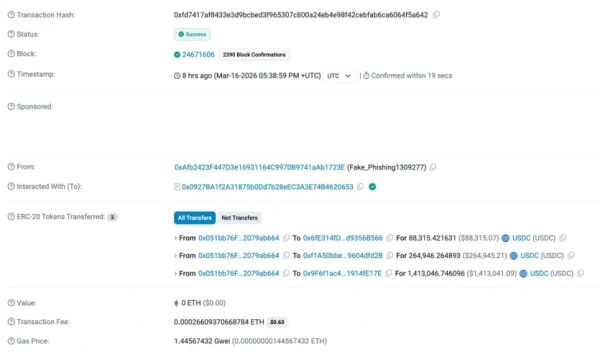

За аналізом спеціалістів з кібербезпеки компанії GoPlus, атака була реалізована за допомогою механізму Permit. Цей тип транзакції дозволяє сторонній адресі отримати дозвіл на управління токенами без необхідності їхнього прямого переказу. Після того, як жертва надала такий дозвіл, кошти почали стрімко списуватися з її гаманця. Слідчі зафіксували чотири окремі адреси, які використовувалися для виведення викрадених активів.

Глибинний аналіз інциденту виявив, що першопричиною стала зараженість пристрою жертви — ймовірно, шкідливим програмним забезпеченням (malware). Такий рівень доступу дозволяє кіберзловмисникам модифікувати вебсторінки, підміняти інтерфейси криптосервісів і ефективно перехоплювати введені користувачем дані. В результаті, людина взаємодіє з фальшивим середовищем, підтверджуючи транзакції, які не відповідають фактично відображеній інформації. Експерти підкреслюють, що подібні атаки руйнують так званий “корінь довіри” (root of trust) — фундаментальний рівень безпеки, на якому базується функціонування некастодіальних (self-custody) криптогаманців.

Загрози для самостійного зберігання активів

«Схоже, що саме це й сталося у даному випадку: комп’ютер або мобільний пристрій користувача тривалий час перебував під контролем шкідливого ПЗ. У такій ситуації тип гаманця стає несуттєвим — будь-який з них стає вразливим», — зазначили представники GoPlus. У компанії OKX, яка надає послуги Web3-гаманця, окремо наголосили, що цей інцидент не пов’язаний з жодною вразливістю їхнього застосунку. Вони пояснили, що модель self-custody передбачає збереження приватних ключів виключно на пристрої користувача, але цей захист втрачає свою силу, коли пристрій повністю контролюється зловмисниками. Схожі ризики становлять загрозу і для інших популярних рішень, таких як MetaMask чи Trust Wallet.

Фахівці наголошують, що у випадку зараження системи шкідливим програмним забезпеченням, зловмисники можуть ефективно відстежувати натискання клавіш, отримувати доступ до підписання транзакцій та в реальному часі змінювати контент вебсторінок. Це робить багато традиційних методів захисту абсолютно неефективними. Серед основних рекомендацій для користувачів: уникати переходів за підозрілими посиланнями, не встановлювати програмне забезпечення з неперевірених джерел, ретельно перевіряти деталі кожної транзакції перед її підтвердженням та уникати відправлення коштів на невідомі адреси без попередньої верифікації. Крім того, користувачам радять використовувати спеціалізовані інструменти, які допомагають виявляти фішингові сайти та ризиковані підписи до їхнього остаточного підтвердження.

Подібні атаки, що використовують механізм Permit, фіксуються не вперше і мають системний характер. Наприклад, у грудні 2025 року один із користувачів втратив 440 358 доларів США у USDC після підписання підробленого дозволу, який надав зловмиснику повний контроль над його токенами. Згідно з даними аналітиків Scam Sniffer, такі шахрайські схеми часто базуються на підміні інтерфейсів користувача або створенні фейкових децентралізованих застосунків (dApp), де запит на підпис виглядає як звичайна операція, але насправді надає повний доступ до активів без подальших підтверджень.

Аналітики також відзначають стрімке зростання таких інцидентів: лише за листопад 2025 року втрати від фішингових атак у криптосекторі сягнули 7,77 мільйона доларів США, що на 137% більше порівняно з попереднім місяцем. При цьому, найбільші окремі випадки перевищували 1 мільйон доларів. Окремо фіксуються складні сценарії з відкладеним виконанням: наприклад, випадок, коли користувач втратив понад 908 тисяч доларів у USDC через атаку, яка активувалася лише через 458 днів після первинної взаємодії з шахрайським ресурсом.

Думка UA Finansy: Цей інцидент наочно демонструє, що головним вектором кіберзагроз у криптосфері все частіше стає не прямий злам платформ, а компрометація кінцевих пристроїв користувачів. Це вимагає від розробників і користувачів значно глибшого підходу до безпеки, що виходить за рамки базового захисту застосунків.

Джерело новини: itc.ua